Ваш компьютер заблокирован!

Уже несколько лет гуляет по стране, распространяется и множится новая напасть — вирусы-блокеры. Эти зловреды блокируют работу Windows, требуя от пользователя отправки платной SMS на короткий номер за прекращение своей разрушительной деятельности. Многие дурачки поддаются на этот примитивный шантаж...

Почему такое вообще возможно и куда смотрят правоохранительные органы вкупе с сотовыми операторами и сервисами коротких телефонных номеров — это другой вопрос. Почему-то кажется, что было бы желание, владельца засветившегося благодаря вирусу короткого номера можно было бы посадить далеко и надолго...

Без этого, пожалуй, данное явление, имеющее в этом году все признаки эпидемии, не остановить. Ну и пользователи должны хоть немного помочь — пока находятся чудаки, соглашающиеся на отправку SMS, будут делать и вирусы-блокеры.

Но не будем о грустном. Сегодня наша задача не юридические тонкости, а избавление системы от поселившегося в ней вируса-блокера без глупейшей отправки денег (а это могут быть сотни рублей) вымогателю. И тут возможны разные варианты.

СЕРВИСЫ ДЕАКТИВАЦИИ

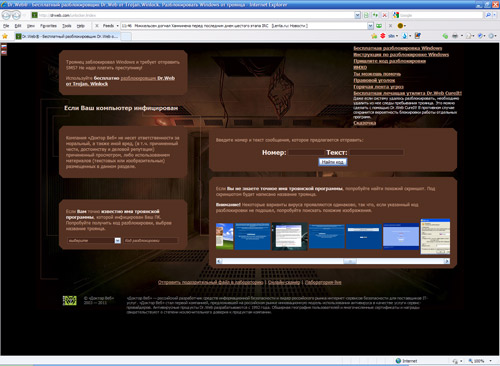

Самый простой способ быстро разблокировать Windows, например, для того, чтобы срочно продолжить работу или даже скачать свежий антивирус — это воспользоваться специальными сервисами деактивации блокеров. Дело в том, что большая часть блокеров уже хорошо известна антивирусным компаниям, причем вместе с кодами их разблокировки.

Напомню для тех, кто не в курсе: после того как поддавшийся на шантаж пользователь отправит платную SMS вымогателю, ему, по идее, должна прийти ответная SMS с неким буквенно-цифровым кодом, который надо ввести в специальную форму окна вируса, дабы он отключился и разрешил работать в системе.

Что самое интересное — сам вирус при этом обычно не уничтожается, а спокойно сидит в памяти ПК, и еще не известно, что он там может в дальнейшем наделать. Поэтому разблокировка с помощью кода — это экстренная мера, предназначенная для быстрого возобновления работы системы, но никоим образом не отменяющая последующей ее зачистки от остатков вируса.

Итак, рассмотрите как следует окно, которое отображает на экране ПК вирус, запишите на бумажку телефонный номер, на который он предлагает отправить SMS, и текст сообщения, которое требуют отправить на этот номер, после чего откройте на другом ПК один из сайтов:

drweb.com/unlocker/index

esetnod32.ru/.support/winlock

virusinfo.info/deblocker

support.kaspersky.ru/viruses/deblocker

kaspersky-911.ru

forum.drweb.com/index.php?showtopic=287460

На худой конец есть даже версии сайтов-деблокеров для мобильных телефонов:

drweb.com/unlocker/mobile

support.kaspersky.ru/sms

Здесь вы увидите форму для ввода короткого номера и текста из сообщения трояна либо сможете выбрать «правильный» вирус прямо по его скриншоту. Далее все просто: заполняете форму или щелкаете по скриншоту (а еще иногда можно ввести точное название троянца, если оно вам известно) и получаете код для разблокировки системы. Скармливаете его вирусу и получаете доступ к Windows. Теперь вы можете выходить в интернет, запускать какие-то программы.

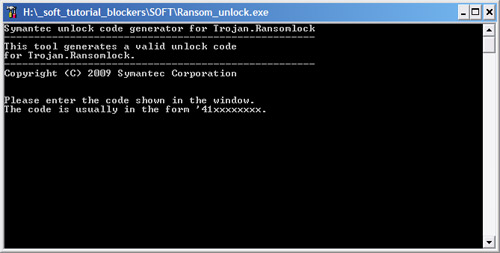

Кроме того, можно попробовать поискать офлайн-генераторы кодов для некоторых типов широко распространенных блокеров, такие как Symantec Trojan.Ransomlock Key Generator Tool (symantec.com/security_response/writeup.jsp?docid=2009-041607-1924-99).

Только учтите, данный способ хоть и может показаться кому-то не обязательным на фоне нижеследующих вариантов, тем не менее польза в нем есть. Например, в случае с троянами, шифрующими информацию на вашем диске. Если вы еще до полного избавления от троянца сможете ввести верный код, то есть шанс, что он вернет зашифрованным документам их первозданный вид. Кстати, на сайте Лаборатории Касперского можно найти даже утилиты для расшифровки файлов, над которыми «поработал» вирус: support.kaspersky.ru/viruses/solutions?qid=208638485.

ТОТАЛЬНАЯ ЗАЧИСТКА

Следующим шагом обязательно должно быть полное удаление зловреда и всех его следов на диске и в реестре Windows. Ни в коем случае нельзя оставлять троянца в системе! Даже не проявляя внешней активности, он может воровать ваши приватные данные, пароли, рассылать спам и так далее. Да и не исключено, что через какое-то время он снова захочет заблокировать ОС.

Но не все так просто. Поскольку вирус все еще в системе, не факт, что он позволит вам открыть сайт антивирусной компании или запустить антивирусную утилиту. Поэтому самый надежный способ «зачистки» — использование LiveCD со свежим антивирусом или же установка зараженного винчестера на другой ПК с «чистой» системой и хорошим антивирусом.

Также может сработать сканирование после загрузки ПК в так называемом «Безопасном режиме», который вызывается нажатием клавиши F8 при запуске системы. Эти же методы придется использовать в том случае, если ни один антивирусный сайт не смог подобрать вам код разблокировки Windows.

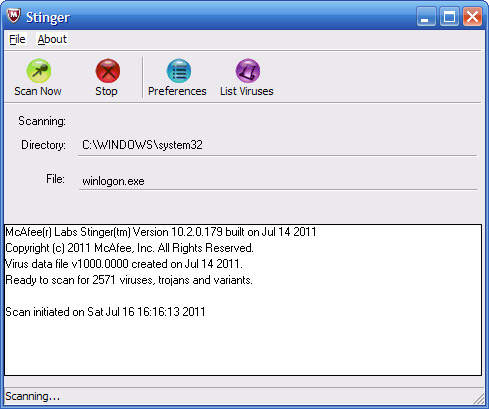

Итак, снова пойдем от простого к сложному. Для начала, независимо от того, смогли вы подобрать код разблокировки или нет, пробуем загрузить «Безопасный режим». Если Windows стартовала, то сканируем систему с помощью бесплатных утилит:

Dr.Web CureIt (freedrweb.com/cureit)

Kaspersky Virus Removal Tool (devbuilds.kaspersky-labs.com/devbuilds/AVPTool)

F-Secure Easy Clean (f-secure.com/en_EMEA-Labs/security-threats/tools/easy-clean)

McAfee AVERT Stinger (us.mcafee.com/virusInfo/default.asp?id=stinger)

BitDefender Security Scan (securityscan.bitdefender.com)

Подобных бесплатных сканеров очень много — большой их список вы найдете, например, на сайте comss.ru/list.php?c=virus_scanners. Попробуйте скачать несколько штук и просканируйте ими диски зараженного компьютера.

Есть и утилиты, нацеленные на лечение какого-то одного семейства Троянов — например, Digita_Cure.exe (support.kaspersky.ru/viruses/solutions?qid=208637303), удаляющая Trojan-Ransom.Win32.Digitala.

После завершения работы всех выбранных вами утилит и лечения ПК можно уже достаточно смело загружать систему в обычном режиме.

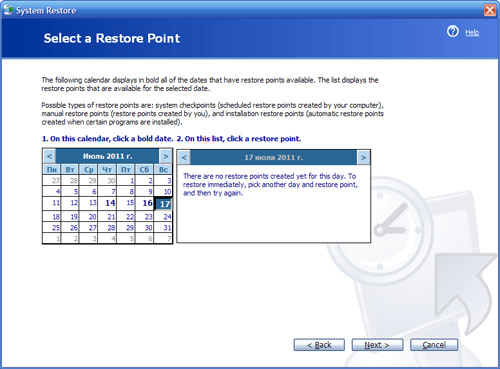

Но и на этом останавливаться категорически нельзя! Обязательно просканируйте диски еще раз уже полноценным антивирусом с самыми последними обновлениями антивирусных баз. Плюс ко всему, в случае каких-то проблем в работе Windows, можно воспользоваться встроенным в Windows механизмом восстановления системы — System Restore.

Только учтите, откат надо делать к той точке, когда ваш ПК еще гарантированно не был заражен трояном. Иначе всю процедуру лечения придется начинать заново.

Однако троян может настолько серьезно вгрызться в систему, что даже «Безопасный режим» не будет работать. В этом случае очень удобно воспользоваться специальными лечащими LiveCD антивирусных компаний. Подобные диски есть у Лаборатории Касперского (support.kaspersky.com/viruses/rescuedisk/all?qid=208282173), у Dr.Web (ftp.drweb.com/pub/drweb/livecd), у Avira (dl1.pro.antivir.de/package/rescue_system/common/en/rescue_system-common-en.exe), у BitDefender и других разработчиков.

Большущий список со ссылками для загрузки можно взять по адресу comss.ru/list.php?c=bootcd. Есть даже специальный AntiWinLockerLiveCD (antiwinlocker.ru/download.html).

Преимущество сканирования с помощью LiveCD заключается в том, что при этом полностью исключается возможность запуска трояна. Кроме того, сканирование производится полноценным антивирусом с полным набором антивирусных баз, а не усеченной его версией, как в случае со специальными лечащими утилитами. Соответственно, вероятность успешного избавления от заразы гораздо выше.

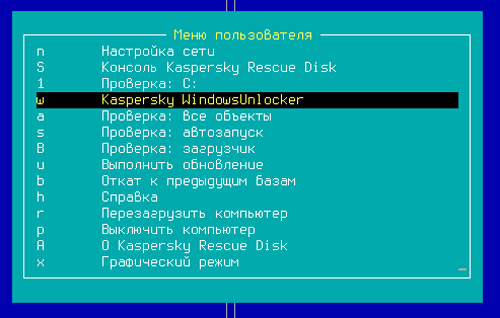

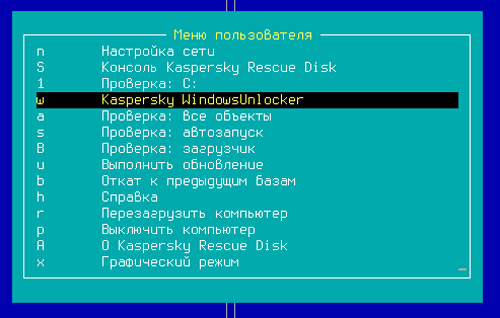

Причем в составе Kaspersky Rescue Disk, например, предусмотрена даже специальная утилита для борьбы с программами-вымогателями Kaspersky WindowsUnlocker. Она проводит лечение реестра всех операционных систем, установленных на компьютере.

unlocker |

Наконец, еще один беспроигрышный вариант — тупо снять с заблокированного ПК винчестер, подключить его к другому компьютеру (можно даже с помощью переносного USB-бокса) и просканировать его уже из-под заведомо незараженной системы. Хорошим антивирусом со свежими базами и с наиболее жесткими настройками эвристики. Разумеется, крайне желательно отследить действия антивируса, дабы понять, нашел ли он что-то, смог ли вылечить, и вообще — похоже ли все это на удаление именно подцепленного вами блокера.

УДАЛЕНИЕ ВРУЧНУЮ

В принципе, уже на этом этапе у вас должно все работать, и система должна быть чистой. Но опять же, гладко бывает только на бумаге. В жизни могут быть варианты. Например, блокер может оказаться настолько новым и хитрым, что даже самый свежий антивирус при полном режиме сканирования не сможет его выявить.

Или же процесс лечения окажется по своим последствиям не менее фатальным для ОС, чем действия вируса, поскольку при этом могут оказаться повреждены или удалены какие-то важные системные файлы (ввиду их заражения или подмены вирусом) и система опять откажется загружаться. При таком раскладе, если вы, конечно, не хотите переустанавливать ОС, придется разбираться во всем вручную.

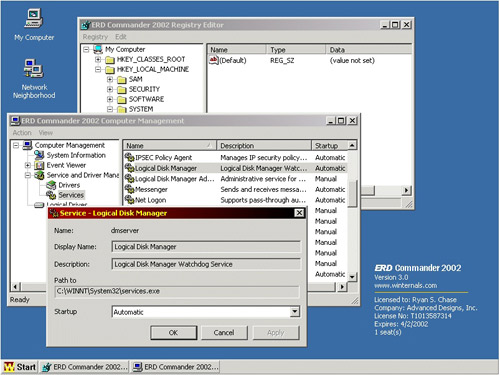

И лучший инструмент для ручного лечения системы — загрузочный диск ERD Commander (существуют версии как для Windows XP, так и для Windows Vista/7). Он предоставляет вам полный доступ к зараженной системе: к файлам на диске, к редактору реестра, к службе System Restore и так далее.

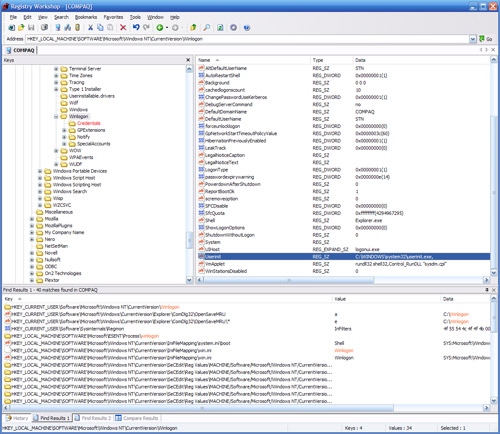

Но поскольку трояны-блокеры прописываются главным образом в системном реестре, то начать их поиск следует именно оттуда. Просто запускаете редактор реестра и просматриваете ветки, которые могут использовать вирусы для своего автозапуска — подробный список возможных вариантов в случае с Windows XP можно найти по адресу sergeytroshin.ru/articles/windows-autorun-secrets.

Также неплохой списочек из порядка 130 позиций можно посмотреть тут: pentestit.com/2009/09/27/windows-auto-start-locations. Чуть более наглядно, но только основные места: bleepingcomputer.com/tutorials/tutorial44.html. Но не пугайтесь раньше времени — наиболее популярными среди блокеров являются такие способы автозапуска:

— Изменение значения параметров

"Shell"="Explorer.exe"

"Userinit"="C:\\WINDOWS\\system32\\userinit.exe,"

в разделе HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon или HKEY_CURRENT_USER\Software\Microsoft\WindowsNT\CurrentVersion\Winlogon

— Изменение значения параметра "AppInit_DLLs"="" в разделе

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows

— И, разумеется, параметры в стандартных разделах автозапуска в реестре:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Разумеется, если вы найдете в этих ветках реестра (или других, тоже позволяющих произвести автозапуск, но реже используемых) упоминания каких-то непонятных приложений (типа, "Shell"="C:\Windows\svvghost.exe" или программ с именами вроде aers0997.exe, составленными из случайных букв и цифр) и удалите их, приведя значения параметров к стандартному виду, надо будет впоследствии удалить и сами файлы вируса. Путь к ним вы увидите в реестре, в значении все тех же измененных параметров.

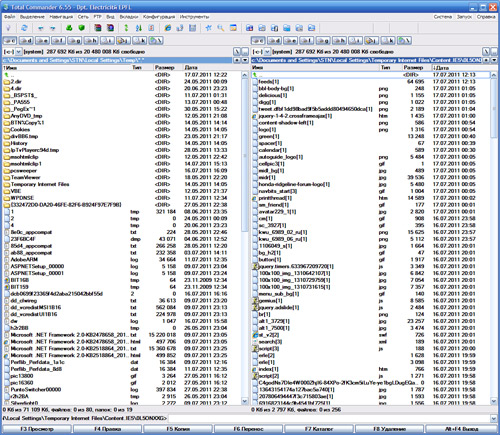

Самые излюбленные места, где они обычно прячутся — папки временных файлов Documents and Settings\\Local Settings\Temp и Temporary Internet Files, папка службы восстановления системы System Volume Information и даже папка корзины $RECYCLE.BIN или RECYCLER. Если заражение произошло только что, файлы вируса легко искать по дате создания.

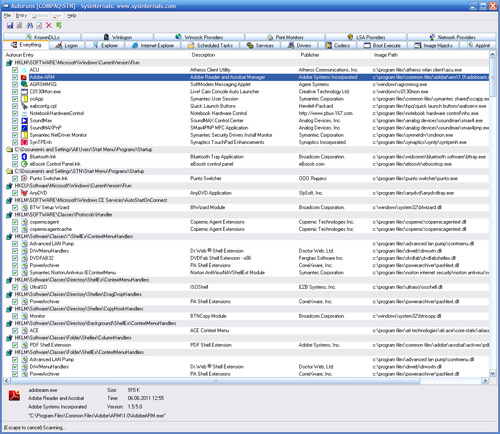

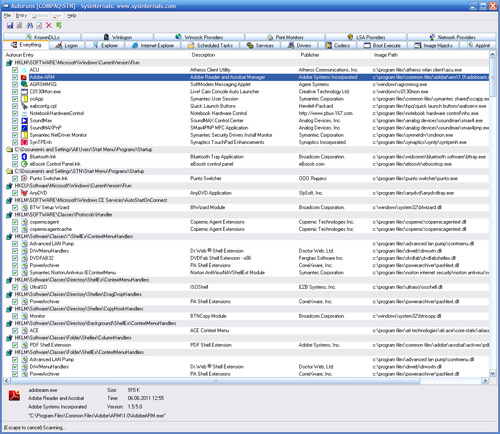

Впрочем, на базе ERD Commande или BartPE умельцы наделали множество еще более продвинутых инструментов восстановления системы, содержащих в себе и пакет антивирусных сканеров, и полезнейшие утилиты вроде программы Autoruns (technet.microsoft.com/en-us/sysinternals/bb963902). Если вам попадется такой диск, то с Autoruns инспектировать возможные места автозапуска в сотни раз удобнее и быстрее, к тому же не требуется никаких знаний структуры реестра. Просто ищешь в списке явно «левые» программы и снимаешь напротив них флажок — как в штатном MSCONFIG.EXE.

|

В частности, Autoruns в едином списке покажет и программы разделов RUN реестра, и запланированные задачи Task Scheduler (а через него тоже могут запускаться трояны), и надстройки браузера (а это также очень важная область автозапуска — подробнее про борьбу с вредоносными надстройками читайте тут: sergeytroshin.ru/articles/ie-adware-removal), и службы, и все остальное, что только может быть. Короче говоря, троянец может быть пропущен, если только он присосался к телу законного системного файла Windows? Ну, или полностью подменил его.

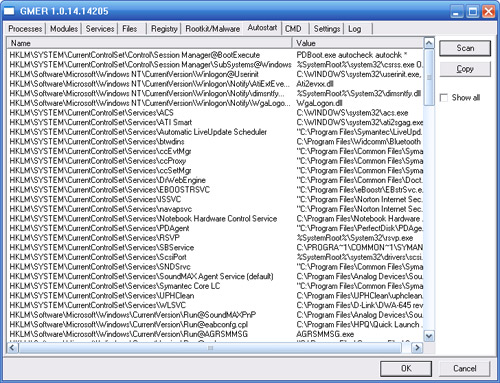

Очень неплохо подходит для поиска следов зловредов программа Trend Micro HijackThis (free.antivirus.com/hijackthis). Она, например, позволяет удобно просматривать файл HOSTS (его трояны изменяют для того, чтобы заблокировать вам доступ к антивирусным сайтам) и даже альтернативные потоки файловой системы NTFS. Хорош, особенно при поиске руткитов, и достаточно известный GMER (gmer.net).

Огромную помощь окажет и утилита AVZ (support.kaspersky.ru/downloads/utils/avz4.zip). Она восстановит возможность запуска exe-файлов, настройки IE, удалит всевозможные запрещающие политики, разблокирует Диспетчер задач, очистит файл HOSTS, разблокирует редактор реестра. Словом, чем более продвинутый LiveCD вы найдете, тем более глубоко вы сможете проникнуть в систему для поиска вредоносного засланца.

Самое неприятное — если троянец подменит собой еще и часть системных файлов Windows (taskmgr.exe, userinit.exe, explorer.exe и тому подобное). В этом случае вам придется воспользоваться такими механизмами, как «Восстановление системы» и «Проверка системных файлов» (sfc.exe, команда на его запуск выглядит так: sfc /scannow). Также можно поискать в интернете комплект «родных» файлов для вашей версии Windows. Восстанавливать их придется после загрузки ПК с LiveCD.

НЕ ОТХОДЯ ОТ КАССЫ

Но далеко не всегда есть возможность загрузить ПК с LiveCD. Иногда надо «прибить» заразу, прямо не выходя из зараженной системы, имея на экране только окно вируса с ласковым предложением поделиться зарплатой. Ну, или же просто нет возможности и времени искать какие-то дополнительные инструменты. Что делать в этом случае?

Оказывается, есть ряд трюков, позволяющих обмануть вирус. Например, в Windows XP при появлении окна вируса попробуйте нажать клавиши Win+U и быстро запустить экранную лупу (кнопка «Запустить»), затем жмите «Справка», далее щелкните правой кнопкой мыши на заголовке окна и выберите пункт «Jump to URL», введите адрес Total Commander или командного процессора (например, C:\Program files\Total Commander\tcmd.exe), в командной строке наберите msconfig и затем через восстановление системы сделайте откат на пару дней назад, когда вируса в системе еще не было!

Если вы смогли получить доступ к командной строке, а редактор реестра не запускается, можно попробовать исправить в реестре самые важные параметры, отключив автозапуск трояна, через такие команды:

reg add «HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon» /v Shell /d explorer.exe reg add «HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon» /v Userinit /d C:\Windows\system32\userinit.exe.

Если же надо убрать с экрана окно троянца, можно попробовать через Диспетчер задач (если он вызывается) убить процесс explorer. Если троян не дает запустить, скажем, тот же Autoruns, то попробуйте переименовать файл этой программы во что-то типа game.exe.

Не забываем про комбинации клавиш Win+R, Ctrl+Shift+Esc, а также команды tasklist и taskkill.

Если вы можете запустить Microsoft Word, наберите в нем какой-нибудь короткий текст и, не сохраняя документ, выберите «Пуск» — «Завершение работы». Все программы начнут закрываться, в том числе и троян, а Microsoft Word выдаст сообщение «Хотите закрыть, не сохранив?», нажмите «Отмена» и приступайте к очистке системы.

Если вирус прописался в обычные места автозагрузки, попробуйте включить ПК с зажатой кнопкой Shift — это запрещает запуск автозагружаемых программ.

Если можете создать пользователя с ограниченными правами или такой уже есть в вашей системе, попробуйте войти из-под него — вирус может не запуститься, вы же сможете от имени Администратора воспользоваться любой лечащей утилитой.

ПРОФИЛАКТИКА

Ну хорошо, заразу пришибли, хвосты подчистили, все работает. Но, вспоминая каждый раз, скольких это стоило нервов и усилий, вы решили больше не повторять таких ошибок. Что же нужно сделать, чтобы избежать заражения в будущем?

Разумеется, самое главное — хороший антивирус и файерволл, причем желательно с возможностью принудительной блокировки скриптов в браузере (ActiveX, JAVA Applets, Jscript, VBS, но, к сожалению, такое в файерволлах сейчас почти не встречается, хотя в браузере блокировать это можно — используйте хотя бы средства браузера или блокирующие скрипты плагины, такие как NoScript и Adblock Plus для Firefox).

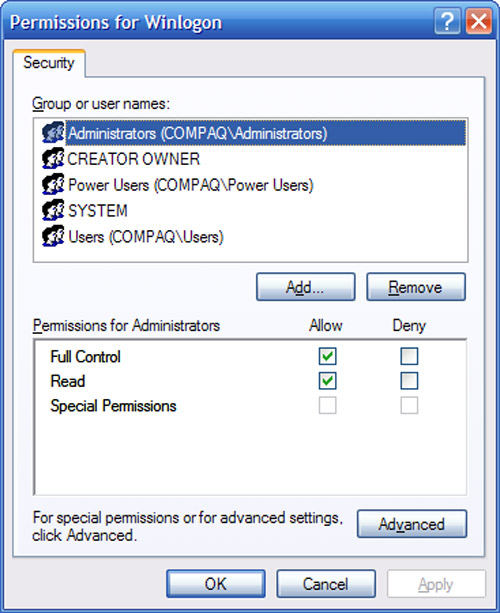

Второе важное средство защиты — повседневная работа из-под учетной записи с ограниченными правами, хотя это многие и не любят (я в том числе). Но тут можно пойти на небольшую хитрость — даже для учетной записи Администратора ограничить возможность изменения ветки реестра

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Делается это просто: в редакторе реестра щелкаете правой кнопкой мыши по данной ветке, выбираете «Разрешения» и запрещаете изменения своей группе пользователей.

Кстати, не стоит отключать и функцию восстановления системы Windows — она очень сильно помогает как раз в таких случаях. Не запускайте без предварительной проверки (например, на virustotal.com) файлы, полученные из подозрительных источников, по почте, через мессенджер. Пользуйтесь «песочницей» антивируса, если таковая есть. Файлы программ скачивайте только с сайтов непосредственных разработчиков.

Ни в коем случае не ставьте непонятные аудио/видеодекодеры, если скачали видео, предлагающее их для просмотра — через программу GSpot узнайте, что за кодек там используется, установлен ли он у вас в системе. Если нет, тогда берите его на сайте разработчика.

Не забывайте обновлять систему, ставить новые версии постоянно используемых программ — это избавит от некоторых уязвимостей. Убедитесь, что на диске с операционной системой у вас используется файловая система NTFS.

Отключите автозапуск программ с подключаемых съемных дисков, флэшек, оптических носителей — это можно сделать с помощью TweakUI или других распространенных твикеров.

Не запускайте файл сразу после скачивания — сохраните его на диск и посмотрите, какое у него расширение — не исключено, что вместо видео вы скачали программу (ехе, pif, com, cmd, bat, scr и т. д.), а самораспаковывающийся архив не воспринимается как архив такими программами, как PowerArchiver и WinRAR (всегда открывайте такие архивы через архиваторы, не давайте им распаковываться самим).

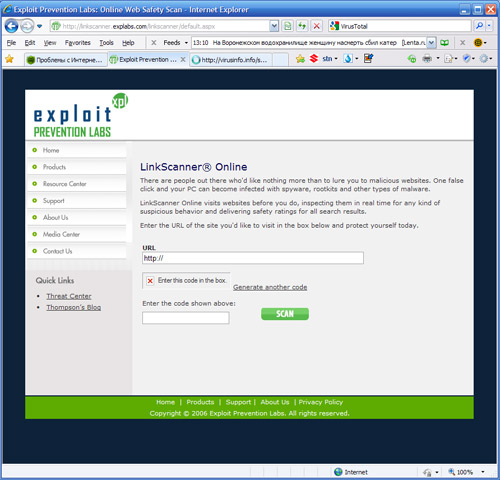

Помните, что проверять на наличие вирусов можно не только файлы, но даже находящиеся в интернете веб-странички — в этом вам помогут встроенные функции браузеров (SmartScreen в IE, плагин LinkExtend для Firefox) и такие сервисы, как:

online.us.drweb.com/?url=1linkscanner.explabs.com/linkscanner/default.aspx

Также в целях профилактики можно пойти на трюк с заменой файла sethc.exe, отвечающего за «залипание клавиш», на cmd.exe, переименовав файл командного процессора в sethc.exe (придется это делать через LiveCD).

В результате этого вы всегда, даже при загрузке ОС, пятью нажатиями Shift сможете вызывать командную строку, а из нее уже любую другую программу — хоть редактор реестра, хоть MSCONFIG. Кстати, в окне входа в систему запущенный таким образом cmd.exe будет иметь права SYSTEM. Только помните, что тем самым вы создадите в системе нехилый черный ход, многим хорошо известный при этом.

И, наконец, никогда не следует слать SMS злоумышленнику, создавшему вирус. Помните, что деньги вы потеряете почти наверняка, а код разблокировки можете и не получить. Проще получить код у оператора компании, отвечающей за работу данного короткого номера. Всегда после заражения вирусами меняйте свои пароли и явки — не исключено, что кроме блокировки системы троянец выполняет и какие-то другие вредоносные функции.

Вор должен сидеть в тюрьме!

Помните, что вы всегда можете обратиться к поставщику, обслуживающему короткий номер, требуя выдать код деактивации. В частности, помимо своего сотового оператора, вам пригодятся такие контакты:

А1: Первый альтернативный контент-провайдер (alt1.ru, a1agregator.ru)

ИнкорМедиа (incoremedia.ru)

Звоните, ругайтесь, грозите подать заявление в прокуратуру, требуйте наказать злоумышленника, заодно сообщите данные блокера и получите разблокировочный код.

А если вы действительно подадите заявление в милицию, общественность поставит вам памятник!

ПОЛЕЗНЫЕ ССЫЛКИ

forum.drweb.com/index.php?showtopic=287460

forum.drweb.com/index.php?showtopic=293348

forum.drweb.com/index.php?act=Print&client=printer&f=35&t=292921

support.kaspersky.ru/viruses/solutions?qid=208637133

forum.ru-board.com:9000/misc.cgi?action=printtopic&forum=62&topic=16770

protivovirus.blogspot.com

siri-urz.blogspot.com

xylibox.blogspot.com

КУНШТЮК

Если не запускаются exe-файлы, импортируйте в реестр:

Windows Registry Editor Version 5.00

[HKEY_CLASSES_ROOT\exefile\shell]

[HKEY_CLASSES_ROOT\exefile\shell\open]

"EditFlags"=hex:00,00,00,00

[HKEY_CLASSES_ROOT\exefile\shell\open\command]

@="\"%1\" %*"

[HKEY_CLASSES_ROOT\exefile\shell\runas]

[HKEY_CLASSES_ROOT\exefile\shell\runas\command]

@="\"%1\" %*"

КУНШТЮК

Если не запускается редактор реестра, удобно воспользоваться ERD Commander или Registry Workshop (torchsoft.com). Также не забудьте проверить ветки реестра HKEY_LOCAL_MACHINE\SOFTWARE\Policies и HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies — именно там можно отключать различные системные компоненты.

Кунштюк

Если файл HOSTS вирусом не менялся, но доступа к антивирусным сайтам все равно нет, попробуйте удалить статические маршруты с помощью команды route —f.

Цитаты:

Первая программа-вымогатель, требующая денег за восстановление системы, появилась в декабре 1989 года

Первый SMS-блокер был зарегистрирован 25 октября 2007 года

Не забудьте проверить Планировщик заданий и удалить непонятные и подозрительные задания

Тело вируса может прятаться где угодно, даже в папке Cookies...

Наиболее опасны буткиты, требующие восстановления MBR, и шифрующие троянцы

Комментарии

- 2013-01-07 20:57:32.369554 — DemoN

Самый простой вариант разблокировать систему (не требуется дополнительный софт, загрузочные диски, знания реестра Windows) - это следовать приведенным ниже инструкциям (помогло всем):

1. F8 во время загрузки

2. выберите пункт безопасный режим с поддержкой командной строки

3. В командной строке введите команду rstrui или c:\WINDOWS\system32\Restore\rstrui

Подробная инструкция по команде rstrui Здесь https://sites.google.com/site/fixtoolz/instrukcii-po-kategorii/windows-xp-vista-7-server/utilita-kaspersky-windowsunlockerkomputer-zablokirovan-za-prosmotr-kod-razblokirovki-kaspersky

- 2013-01-28 18:21:02.533212 — Lenon

безопасный режим с командной строкой, а так же просто безопасный режим вирус запустить не дал, выбило синий экран, помогла только переустановка ОС

- 2013-04-06 11:39:14.836979 — ладынская ирина владимировна

спасибо;у меня немного другая ситуация,но по отзывам знакомых наслушалась и насмотрелась;комп. и мне взламывали,только деньги вымогались более изощренным способом:приходил"настройщик"и"настраивал",терпела 1,5 м-ца,затем раскатала всю эту шайку по Интернету,указала все телефоны и как фирмочка называется,как вымогают,-чтобы другие знали;а милиция с этим разбираться не будет:-только интернет-сообщество может быть реальной угрозой для"молодчиков",и на нас будут плевать и грабить до тех пор,пока мы хотя бы не возмутимся,глядя на то,как уничижают и сплетничают о знакомых всем людях:-никто не вправе это делать.

- 2013-11-11 23:59:20.871787 — иван иваныч иванов

есть проще варинт с помощью анивинлокера или через диск винды она еще должна соответвовать разрядности вставлетеи доходите до установки там выбираете востановление виндоав а там разбретись <a href="http://xn------fddcnbexgjirihnjchinevegi0wxa2d.xn--p1ai/">бонус</a></h4>

Оставить комментарий

Ваш комментарий будет опубликован после модерации.